Между април и началото на юни хакери са изпращали сложни фишинг имейли, предназначени да подведат получателите да създадат и предоставят пароли за определени приложения, които биха им предоставили достъп до Gmail акаунтите, съобщава BleepingComputer.

Както обясняват изследователите на Citizen Lab, жертвите са вярвали, че създават и изпращат парола за конкретно приложение, за да имат сигурен достъп до платформата на Държавния департамент на САЩ, но в действителност са предоставяли на хакерите пълен достъп до акаунта си в Google.

Как са действали хакерите

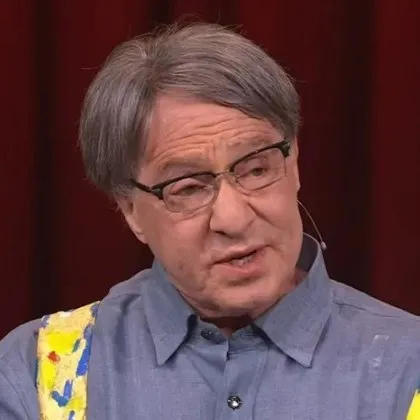

Нападенията са били насочени към видни изследователи и критици на Русия. Експерти разкриха тактиката на хакерите, описвайки атака срещу руския експерт по информационни операции Кийър Джайлс.

Джайлс първо получил имейл, подписан от Клоди С. Уебър, уж от Държавния департамент на САЩ. В него получателят бил поканен да участва в „частен онлайн разговор“.

След няколко имейла, в които Джайлс изразил интерес, но не успял да присъства на срещата в посочения ден, измамниците му предложили да се присъедини към платформата „MS DoS Guest Tenant“ на Държавния департамент, за да може „лесно да присъства на бъдещи срещи, независимо кога се провеждат“.

Джайлс се съгласил и получи PDF файл с подробни инструкции как да създаде парола за приложение в своя Google акаунт, която била необходима за регистрация на желаната платформа като гост потребител.

В по-късен етап от измамата, паролата за приложението е била предоставена на „американските DoS администратори, за да добавят външен потребител към гост-наемателя на O365“. В инструкциите е посочено, че това е алтернативно решение, което осигурява сигурна комуникация чрез платформата между служители на Държавния департамент на САЩ и външни потребители с Gmail акаунти.

Кой стои зад атаката и как да се защитите

Изследователи по сигурността от Групата за разузнаване на заплахи на Google са идентифицирали киберпрестъпника като UNC6293. Те смятат, че е спонсориран от държавата и може да е свързан с APT29, група, ръководена от руската Служба за външно разузнаване (СВР).

APT29 е известна с няколко имена (NobleBaron, Nobelium, Cozy Bear, CozyDuke, Midnight Blizzard) и е активна поне от 2008 г. Нейните цели обикновено са правителствени мрежи, изследователски институти и мозъчни тръстове.

За да избегнете да станете жертва на хакери, Google препоръчва да се регистрирате в тяхната програма за подобрена защита, която засилва мерките за сигурност на акаунта и ви пречи да създавате парола за конкретно приложение или да влизате в системата, без да предоставяте конкретен ключ за достъп.

Превод: GlasNews.bg / Снимка: Getty Images